Page 158 - Resilienza sistema elettrico

P. 158

Il contributo di RSE: studi e strumenti

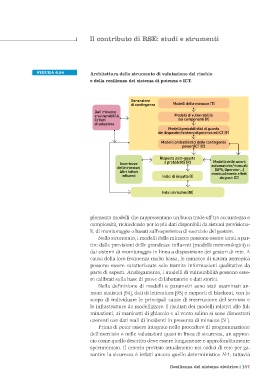

FIGURA 6.24 Architettura dello strumento di valutazione del rischio

e della resilienza del sistema di potenza e ICT.

Generatore

di contingenza Modelli delle minacce (T)

Dati minacce

e vulnerabilità Modelli di vulnerabilità

Criteri dei componenti (V)

di selezione

Modelli probabilistici di guasto

dei dispositivi/sistemi di potenza ed ICT (F)

Modelli probabilistici delle contingenze

power/ICT (C)

Risposta post-guasto

Incertezze e probabilità (R) Modelli delle azioni

delle iniezioni automatiche/manuali

Altri fattori (SPS, Operator…)

infl uenti Indici di impatto (I) eventualmente affetti

da gusti ICT

Indici di rischio (RI)

plementa modelli che rappresentano un buon trade-off tra accuratezza e

complessità, richiedendo per lo più dati disponibili da sistemi previsiona-

li, di monitoraggio o basati sull’esperienza di esercizio del gestore.

Nello strumento, i modelli delle minacce possono essere tarati a par-

tire dalle previsioni delle grandezze influenti (modelli meteorologici) o

dai sistemi di monitoraggio in linea a disposizione dei gestori di rete. A

causa della loro frequenza molto bassa, le minacce di natura antropica

possono essere caratterizzate solo tramite informazioni qualitative da

parte di esperti. Analogamente, i modelli di vulnerabilità possono esse-

re calibrati sulla base di prove di laboratorio e dati storici.

Nella definizione di modelli e parametri sono stati esaminati an-

nuari statistici [94], dati di letteratura [95] e rapporti di blackout, con lo

scopo di individuare le principali cause di interruzione del servizio e

le infrastrutture da modellizzare. I risultati dei modelli relativi alle ful-

minazioni, ai manicotti di ghiaccio e al vento salino si sono dimostrati

coerenti con dati reali di incidenti in presenza di minacce [51].

Prima di poter essere integrato nelle procedure di programmazione

dell’esercizio o nelle valutazioni quasi in linea di sicurezza, un approc-

cio come quello descritto deve essere lungamente e approfonditamente

sperimentato. Il criterio previsto attualmente nei codici di rete per ga-

rantire la sicurezza è infatti ancora quello deterministico N-1; tuttavia

Resilienza del sistema elettrico 157